مایکروسافت Purview – بررسی راههای عبور از سیاستهای پیشگیری از نشت دادهها

مایکروسافت Purview یک راهکار جامع است که به سازمانها کمک میکند دادههای خود را در محیطهای مختلف – از جمله زیرساختهای محلی (on-premises)، فضای ابری چندگانه (multi-cloud) و پلتفرمهای نرمافزار بهعنوان خدمت (SaaS) – مدیریت و محافظت کنند.

این راهکار با ارائهی یک کاتالوگ یکپارچهی دادهها، طبقهبندی اطلاعات و قابلیتهای امنیت داده، به سازمانها امکان میدهد تا:

دید جامعی نسبت به وضعیت دادههای خود به دست آورند،

امنیت متناسب با حساسیت اطلاعات را اعمال کنند،

و الزامات قانونی و مقرراتی را بهدرستی رعایت نمایند.

ابزارهای امنیت داده شامل «برچسبهای حساسیت» و «سیاستهای جلوگیری از نشت اطلاعات (DLP)» میشوند، که این پست وبلاگ تمرکز اصلیاش بر روی این دو ابزار است:

برچسبهای حساسیت (Sensitivity Labels) برای طبقهبندی و محافظت از دادهها بر اساس محتوای آنها استفاده میشوند. این برچسبها میتوانند روی اسناد و ایمیلها اعمال شوند تا تنظیمات حفاظتی مانند رمزگذاری و نشانهگذاری محتوا اجرا شوند.

برچسبهای حساسیت نه تنها به سازمانها کمک میکنند تا اطلاعات خود را طبقهبندی کنند، بلکه از دادههای حساس نیز محافظت میکنند، بهگونهای که تنها کاربران مجاز قادر به دسترسی و اشتراکگذاری آنها باشند.

از نظر فنی، این برچسب بهصورت فرا دادهی (metadata) اضافی به فایل یا ایمیل اضافه میشود.

جلوگیری از نشت اطلاعات (DLP) به مجموعهای از سیاستها و فناوریها اشاره دارد که برای شناسایی و جلوگیری از انتقال غیرمجاز اطلاعات حساس، چه درون سازمان و چه به خارج از آن، طراحی شدهاند.

هرچند Microsoft Purview ویژگیهای جالبی در حوزهی امنیت داده ارائه میدهد، اما این راهکار هنوز هم در برابر برخی آسیبپذیریهای قدیمی و همیشه مهم، مانند فاکتور انسانی و تصمیمات طراحی نادرست، آسیبپذیر باقی مانده است.

این پست وبلاگ، یک سناریوی استخراج داده (data exfiltration) را بررسی میکند که اهمیت تعریف سیاستهای DLP قوی در Microsoft Purview را نشان میدهد.

ما در ادامه بررسی خواهیم کرد:

چگونه برچسبهای حساسیت کار میکنند،

چرا اقدامات ناکافی در زمینهی DLP ممکن است به نشت داده منجر شوند،

و در نهایت، بهترین روشها برای تقویت امنیت دادههای سازمانی را معرفی خواهیم کرد.

سناریوی دور زدن (Evasion Scenario)

زمینه (Context)

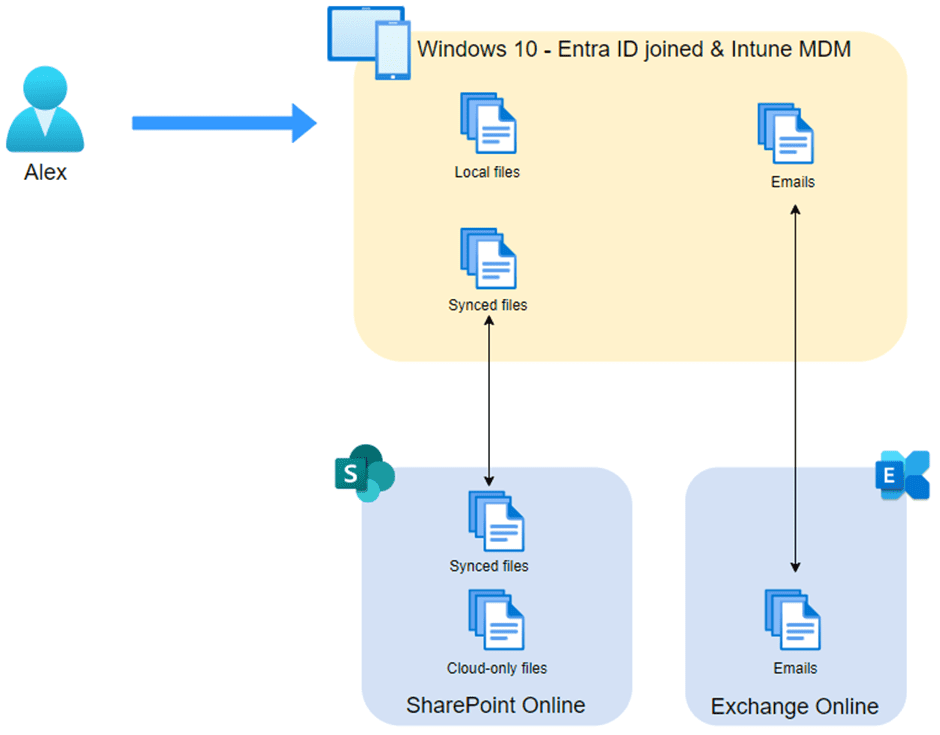

الکس یکی از کارکنان داخلی شرکت Purview Territory است.

او به یک رایانهی ویندوز 10 متصل به Entra ID دسترسی دارد که تحت مدیریت Intune قرار دارد. از طریق این دستگاه، الکس میتواند به فایلها در SharePoint Online دسترسی داشته باشد و آنها را همگامسازی کند، همچنین به ایمیلهای Exchange Online نیز دسترسی دارد.

در این سناریو، الکس قصد دارد تا فایلهای docx و pdf که حاوی اطلاعات حساس هستند را از طریق ایمیل ارسال کرده و همچنین آنها را در یک پلتفرم ذخیرهسازی آنلاین آپلود کند — یعنی تلاشی برای استخراج یا نشت دادهها (exfiltration).

تدابیر امنیتی موجود (Protection in Place)

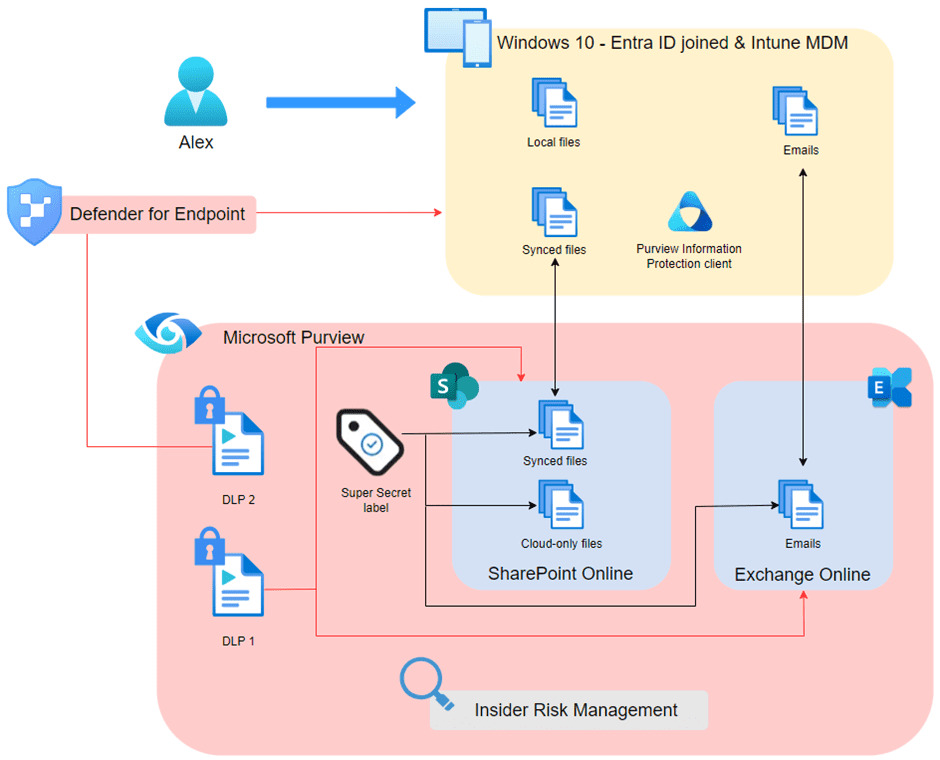

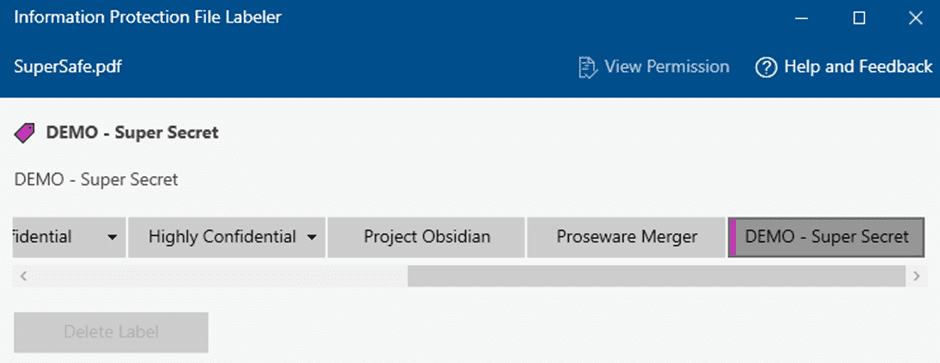

در Microsoft Purview، برچسب حساسیت با عنوان «Super Secret» (فوق محرمانه) میتواند به فایلها و ایمیلها اعمال شود. این برچسب، بالاترین سطح حساسیت اطلاعاتی را نشان میدهد.

برچسبهای حساسیت دیگری نیز وجود دارند، و سیاستی که تمام این برچسبها را در اختیار «الکس» قرار میدهد، بهگونهای تعریف شده که برای ذخیرهسازی فایل یا ارسال ایمیل، اعمال یکی از برچسبها الزامی است؛ بنابراین در تئوری حذف کردن برچسب حساسیت ممکن نیست.

ایمیلها در صورتی که فایل پیوستشده دارای سطح حساسیت بالاتری باشد، برچسب حساسیت خود را از آن به ارث میبرند.

علاوه بر این، ماژول مدیریت ریسک داخلی (Insider Risk Management) نیز فعال است تا در صورت کاهش عمدی سطح برچسب حساسیت توسط کاربران، هشدار صادر کند و موضوع را بررسی کند.

دو سیاست جلوگیری از نشت اطلاعات (DLP) تعریف شده که هرکدام شامل یک قانون منحصربهفرد هستند:

LP 1 – قانون 1:

فایلهایی که دارای برچسب «Super Secret» هستند نباید بهصورت خارجی به اشتراک گذاشته شوند، و ایمیلهایی که چنین برچسبی دارند نباید به دامنههای خارجی ارسال شوند.

این سیاست در محیط Microsoft 365 پردازش و اعمال میشود.DLP 2 – قانون 1:

فایلهایی با برچسب «Super Secret» نباید در پلتفرمهای ذخیرهسازی آنلاین غیرمجاز آپلود شوند.

این سیاست در سمت کلاینت (endpoint) اجرا میشود، به لطف یکپارچگی با Microsoft Defender for Endpoint.

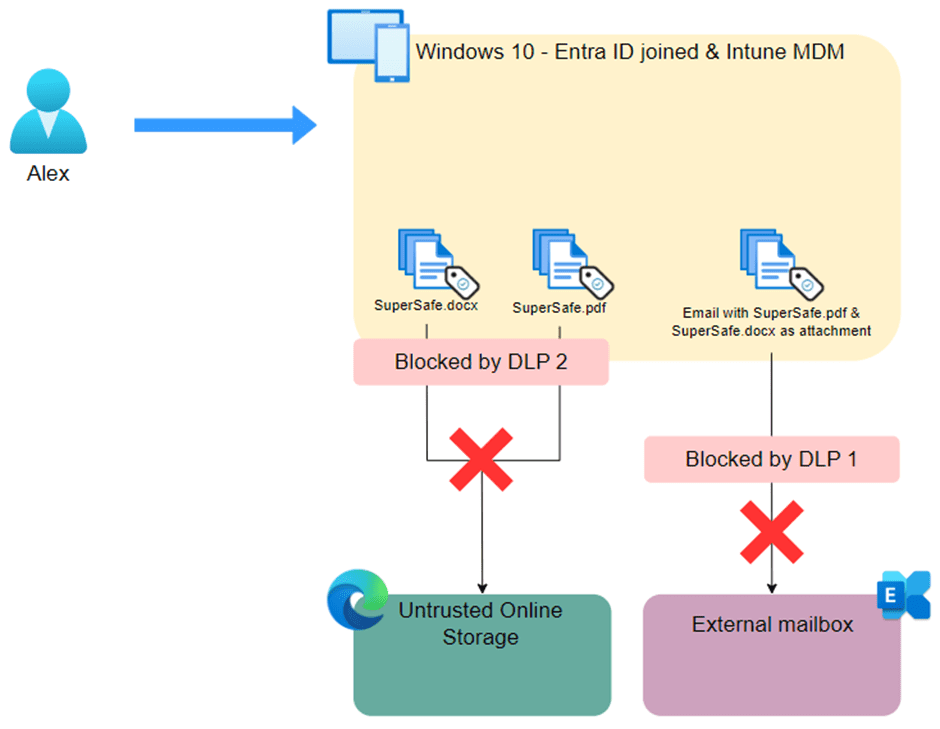

تلاش ناموفق (Failed attempt)

الکس ابتدا تلاش میکند تا دو فایل را از طریق ایمیل استخراج کند. فایلها بهعنوان پیوست اضافه میشوند و سپس به یک آدرس ایمیل خارجی ارسال میشوند:

وقتی الکس روی "ارسال" کلیک میکند، این اقدام مستقیماً در کلاینت مسدود میشود و پیام هشدار سیاست تعریفشده در DLP نمایش داده میشود.

توجه: اگر به دلایلی کلاینت نتواند قانون DLP را پردازش کند، این قانون در Exchange Online پردازش خواهد شد و ایمیل با پیامی مبنی بر شکست در تحویل برگشت میخورد.

الکس دوباره تلاش میکند تا دو فایل را از طریق یک پلتفرم ذخیرهسازی آنلاین استخراج کند. فایلها بهسادگی کشیده و در سایت انداخته میشوند:

وقتی فایل به سایت کشیده و رها میشود، افزونه Microsoft Purview برچسب حساسیت را شناسایی کرده و از انجام این اقدام جلوگیری میکند. این افزونه مرورگر بهطور پیشفرض در Microsoft Edge فعال است و میتوان آن را از طریق Group Policy Object (GPO) یا پروفایل پیکربندی Intune به Google Chrome و Firefox اضافه کرد.

در کل، استخراج دادهها (exfiltration) جلوگیری شد، زیرا سیاستهای DLP بر اساس برچسبهای حساسیت فعال شدند. دیاگرام زیر نتایج تلاشهای ناموفق را نشان میدهد:

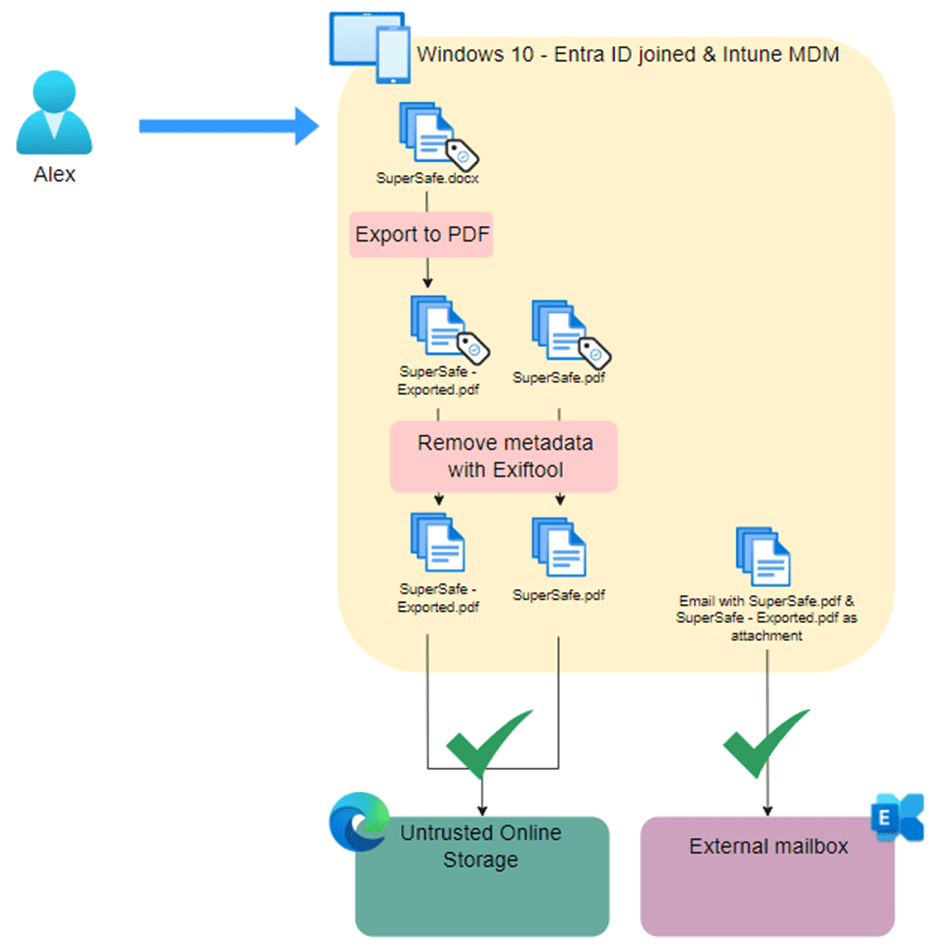

تلاشهای موفق (Successful attempts)

برای دور زدن موفقیتآمیز سیاستهای DLP، باید برچسبهای حساسیت از روی فایلها حذف شوند. با این حال، سیاست برچسبهای تعریفشده در Microsoft Purview این امکان را میدهد که کاربران مجبور به انتخاب یک برچسب حساسیت هنگام ذخیرهسازی فایل باشند. حتی با استفاده از Microsoft Purview Information Protection client، حذف برچسب امکانپذیر نیست، زیرا این گزینه غیرفعال (gray) است.

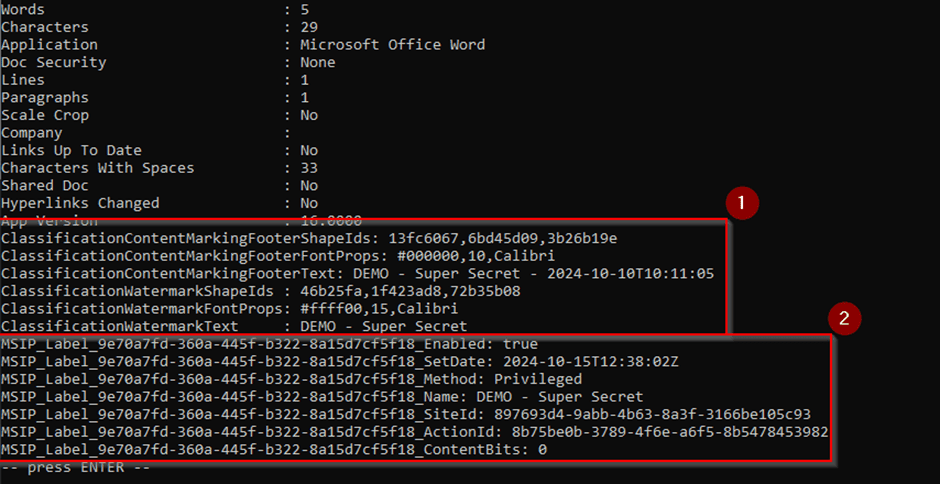

برای اینکه برچسبهای حساسیت را از طریق روشهای دیگر حذف کنیم، باید درک کنیم که این برچسبها چگونه کار میکنند. همانطور که پیشتر ذکر شد، یک برچسب حساسیت تنها از فرا دادهها (metadata) تشکیل شده که به یک فایل افزوده میشود. اگر فایل SuperSafe.docx را با یک خوانندهی فرا داده مانند ExifTool باز کنیم، اطلاعات زیر نمایش داده میشود:

در بخش اول، نشانهگذاری محتوا توصیف شده است. این نشانهگذاری هیچگونه حفاظت امنیتی ارائه نمیدهد. در بخش دوم، برچسب حساسیتی که به فایل اعمال شده است، مشاهده میشود. حالا سوال این است: اگر ما صرفاً این فرا دادهها را حذف کنیم، چه اتفاقی میافتد؟

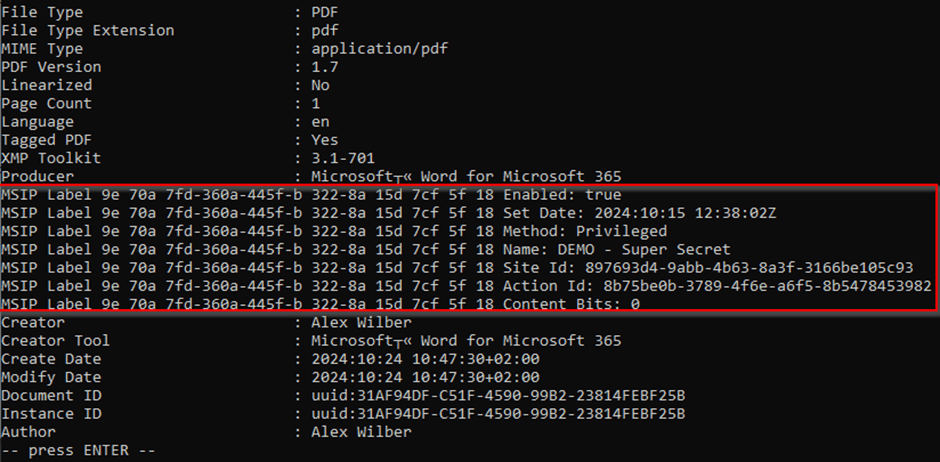

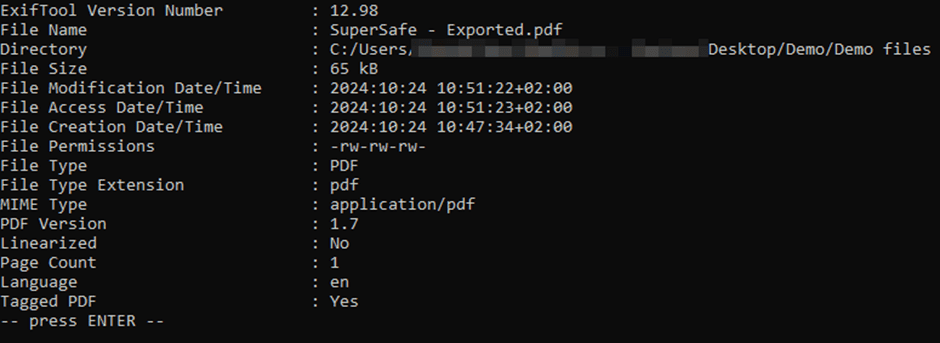

متاسفانه، ما نمیتوانیم فرا دادههای فایلهای docx را با ExifTool ویرایش کنیم، اما میتوانیم فرا دادههای فایلهای pdf را ویرایش کنیم. بنابراین ابتدا فایل docx را به pdf تبدیل میکنیم. این فایل جدید با نام “SuperSafe – Exported.pdf” ذخیره خواهد شد و در اینجا فرا دادههای آن به شرح زیر است:

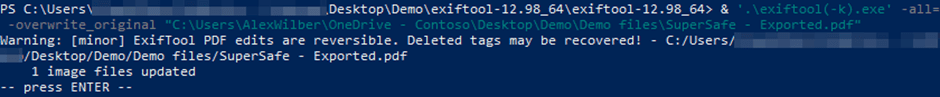

حالا با استفاده از ExifTool، میتوانیم فرا دادههای فایل “SuperSafe – Exported.pdf” را حذف کنیم:

اگر فایل “SuperSafe – Exported.pdf” را دوباره با ExifTool باز کنیم، میبینیم که برچسب حساسیت حذف شده است:

پس از حذف فرا دادههای “SuperSafe.pdf”، الکس میتواند دو فایل pdf را به یک پلتفرم ذخیرهسازی آنلاین آپلود کند.

آپلود با موفقیت انجام شد. حالا الکس همان فایلها را از طریق ایمیل ارسال میکند.

اکنون استخراج دادهها با موفقیت انجام شد. دیاگرام زیر فرآیند کامل استخراج دادهها را نشان میدهد.

شناسایی و کاهش خطرات بالقوه (Detection & Potential Mitigation)

حال که استخراج دادهها با موفقیت انجام شده است، وقت آن است که به راهکارهای امنیتی و انطباقی Microsoft پرداخته و سعی کنیم تا استخراج دادهها را شناسایی و کاهش دهیم.

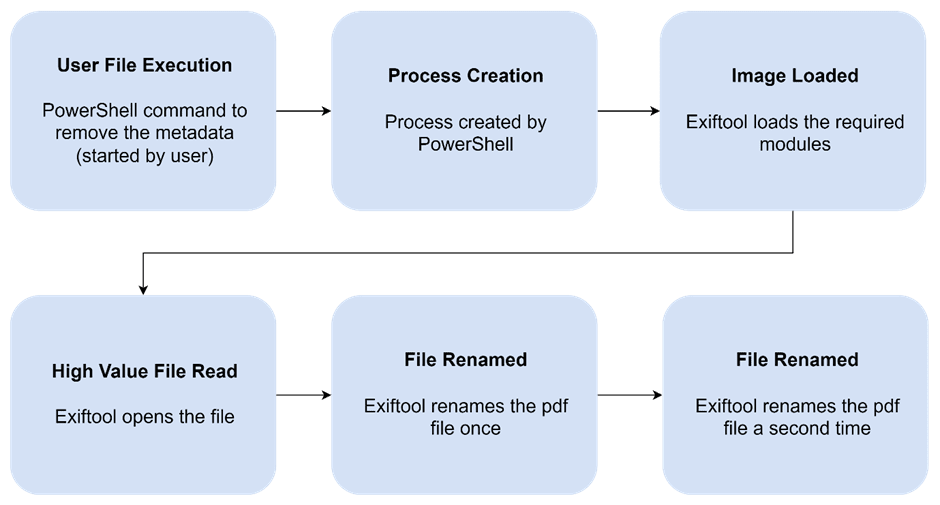

زمانبندی دستگاه (Device Timeline)

زمانبندی دستگاه یک ویژگی از Microsoft Defender for Endpoint (MDE) است که رویدادهایی را که در دستگاههای متصل به Defender for Endpoint رخ دادهاند، نمایش میدهد. MDE در مجوز Enterprise E5 گنجانده شده و بنابراین شامل هزینه اضافی نمیشود. هدف از این ویژگی، کمک به تحلیلگران و مدیران در بررسی و تحقیق در مورد رفتارهای غیرعادی است.

بعد از بازسازی حذف فرا دادهها در یک فایل جدید با نام “VerySuperSafe.pdf”، میتوان مشاهده کرد که در زمانبندی دستگاه، دنبالهرویدادهای زیر ثبت شده است:

دیاگرام زیر نمایی کلیتر از دنباله رویدادها را ارائه میدهد:

اطلاعات زیر از رویدادها میتواند در جستجوهای شناسایی رفتار مشابه استفاده شود:

فرآیند خود: ExifTool بهطور اصلی یک ابزار برای تغییر فرا دادهها است. استفاده از آن با آرگومانهایی که فرا دادههای اصلی را با هیچچیز جایگزین میکند، یک شاخص خوب برای شناسایی است.

تغییر نام مکرر فایل: بهعنوان بخشی از فرآیند بازنویسی فرا دادهها، فایل در یک بازه زمانی کوتاه (تقریباً 800 میلیثانیه) دوبار تغییر نام داده میشود.

طبقهبندیکنندهها (Classifiers)

در حالی که حفاظتهای موجود از برچسبهای حساسیت استفاده میکنند، واضح است که تنها این ابزار طبقهبندی بهتنهایی کافی نیست تا اطلاعات حساس را بهطور صحیح شناسایی و محافظت کند. این به این دلیل است که برچسب حساسیت "Super Secret" تنها بهصورت دستی اعمال میشود.

یک بهبود مهم میتواند این باشد که یک یا چند طبقهبندیکننده (classifier) وجود داشته باشد که در شناسایی اطلاعات حساس کمک کنند. این طبقهبندیکنندهها میتوانند نوع اطلاعات حساس (SIT) باشند که بر اساس کلمات کلیدی، RegEx، اثر انگشتها یا تطابق دقیق دادهها (EDM) هستند. Microsoft Purview همچنین این امکان را فراهم میکند که طبقهبندیکنندههای قابل آموزش (Trainable Classifier) ایجاد شوند که میتوان آنها را بهعنوان نوعی SIT مبتنی بر یادگیری ماشین خلاصه کرد. توجه داشته باشید که Trainable Classifier (TC) باید بهطور دقیق آموزش داده شود تا به سطح کافی از اطمینان در طبقهبندی خود برسد.

پس از آنکه اطلاعات حساس به SIT یا TC تبدیل شد، میتوان یک سیاست برچسب حساسیت ایجاد کرد تا بهطور خودکار برچسب حساسیت "Super Secret" را بر اساس اطلاعات موجود در فایل اعمال کند.

در نهایت، برچسب حساسیت "Super Secret" میتواند بهگونهای تغییر یابد که شامل رمزگذاری نیز باشد. این اطمینان میدهد که هیچ کاربر غیرمجاز قادر به باز کردن و خواندن اسناد نباشد، حتی اگر برچسب حساسیت حذف شود.

سیاستهای قویتر DLP

برای کاهش این سناریو استخراج دادهها، سیاستهای DLP ایجادشده در Microsoft Purview میتوانند با قوانین اضافی بهبود یابند. بهعنوان یادآوری، یک سیاست DLP میتواند شامل قوانین متعددی با شرایط و اقدامات مختلف باشد.

شروع با DLP 1:

قانون 1: فایلهای با برچسب "Super Secret" نمیتوانند بهصورت خارجی به اشتراک گذاشته شوند و ایمیلهای با برچسب "Super Secret" نمیتوانند به دامنههای خارجی ارسال شوند.

قانون 2 (جدید): فایلهای بدون برچسب حساسیت نمیتوانند بهصورت خارجی به اشتراک گذاشته شوند و ایمیلهای بدون برچسب حساسیت نمیتوانند به دامنههای خارجی ارسال شوند. این قانون فقط برای فایلهای سازگار با برچسبهای حساسیت قابل اعمال است.

قانون 3 (جدید): ایمیلها و پیوستهایی که اطلاعاتی مطابق با SIT یا TC انتخابشده دارند، نمیتوانند بهصورت خارجی به اشتراک گذاشته شوند.

این قانون دوم از ارسال ایمیلها جلوگیری میکند، حتی اگر خود ایمیلها بهدرستی برچسبگذاری شده باشند، در صورتی که پیوست آنها برچسب حساسیت نداشته باشد. علاوه بر این، قانون سوم اطمینان میدهد که هر نوع اطلاعات شناساییشده بهعنوان Super Secret از طریق طبقهبندیکنندهها نمیتواند به دامنههای خارجی ارسال شود.

در مورد DLP 2:

قانون 1: فایلهای با برچسب "Super Secret" نمیتوانند به ذخیرهسازی آنلاین غیرمجاز آپلود شوند.

قانون 2 (جدید): فایلهای بدون برچسب حساسیت نمیتوانند به ذخیرهسازی آنلاین غیرمجاز آپلود شوند. این قانون فقط برای فایلهای سازگار با برچسبهای حساسیت قابل اعمال است.

قانون 3 (جدید): فایلهایی که حاوی اطلاعاتی مطابق با SIT یا TC انتخابشده هستند، نمیتوانند بهصورت خارجی به اشتراک گذاشته شوند.

مشابه بهبود برای ایمیلها، این قانون دوم اطمینان میدهد که تمام فایلهای پشتیبانیکننده از برچسبهای حساسیت نمیتوانند به ذخیرهسازی آنلاین غیرمجاز آپلود شوند. مشابه به DLP 1، قانون سوم اطمینان میدهد که هر نوع اطلاعات شناساییشده بهعنوان Super Secret از طریق طبقهبندیکنندهها نمیتواند به ذخیرهسازی آنلاین غیرمجاز آپلود شود. از دیدگاه کلی، این قوانین اضافی DLP اطمینان میدهند که هر چیزی که بهطور صریح "Super Secret" است، شامل اطلاعاتی که میتوانند بهعنوان "Super Secret" شناسایی شوند یا با آن دستکاری شدهاند (یعنی حذف برچسب)، نمیتواند به دامنههای خارجی ارسال یا به ذخیرهسازی آنلاین غیرمجاز آپلود شود.

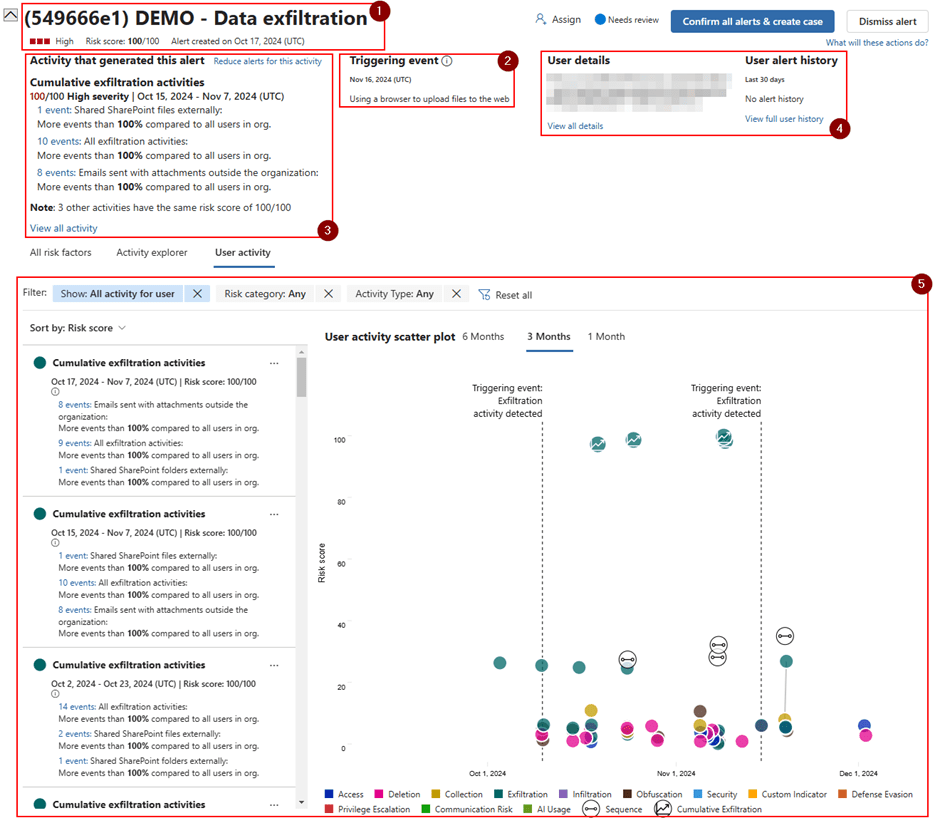

مدیریت ریسک داخلی (Insider Risk Management)

راهکار مدیریت ریسک داخلی (IRM) از Purview میتواند در شناسایی فعالیتهای احتمالی استخراج دادهها از طریق تحلیل فعالیتهای کاربران کمک کند. این امر میتواند از طریق ایجاد سیاست IRM با نام ‘DEMO – Data exfiltration’ که اقدامات زیر را انجام میدهد، محقق شود:

نظارت بر فعالیتها و دنبالهها: مدیریت ریسک داخلی تمام فعالیتهای کاربران را در زمان واقعی تجزیه و تحلیل میکند. هرگاه برخی فعالیتها به آستانه خاصی برسند یا اگر یک دنباله استخراج داده شناسایی شود، تحقیقی انجام میشود تا مشخص شود که آیا واقعاً استخراج داده در حال انجام است یا خیر.

تخصیص ریسک: بر اساس تحقیق، امتیاز ریسک به کاربری که فعالیتهای مشکوک را انجام داده است اختصاص مییابد. این امتیاز بر اساس تعداد فعالیتها، دنبالهها یا اطلاعات حساس پیدا شده محاسبه میشود.

هشدارها: هنگامی که تحقیق کامل شد، یک هشدار در پورتال IRM ایجاد میشود. این هشدار شامل اطلاعات زیر است:

شناسه و نام سیاست IRM: اطلاعات اصلی از جمله امتیاز ریسک را فراهم میکند.

رویداد محرک: چیزی که تحقیق را تحریک کرده است.

فعالیتی که این هشدار را ایجاد کرده است: آنچه در طول تحقیق پیدا شده است.

جزئیات و تاریخچه کاربر: نام کاربری و تاریخچه هشدارهای مربوط به این کاربر.

فعالیتهای کاربر: فهرستی و نمودار پراکندهای که فعالیتهای مختلف شناساییشده را نمایش میدهد.

نتیجهگیری

کاملاً مشخص است که اتکا صرف به برچسبگذاری دستی حساسیت و قوانین پایه DLP (پیشگیری از نشت داده) برای طبقهبندی و محافظت از اطلاعات، ناکافی است. اگرچه ممکن است بهتر از نبود هیچ گونه اقدام امنیتی به نظر برسد، اما این رویکرد میتواند نتیجه معکوس داشته باشد. چون ممکن است تنها نیازهای ممیزیهای انطباق را برآورده کند، اما حس امنیت کاذبی ایجاد کند، چرا که این نوع محافظت بهراحتی قابل دور زدن است.

در ادامه، خلاصهای از نکات اصلی که هنگام دنبال کردن امنیت دادهها باید به آن توجه داشت:

شناسایی اطلاعات حساس: که اغلب با عنوان "شناخت دادهها" شناخته میشود. خروجی این مرحله حیاتی، یک نمای کلی جامع از تمام دادههایی است که در سازمان پردازش و ذخیره میشوند. حفاظتهایی که در مراحل بعدی اعمال میشوند، تنها به اندازه دقت این شناسایی مؤثر خواهند بود. این موضوع نیازمند استفاده ترکیبی از برچسبهای حساسیت و سیاستها، طبقهبندهای قابل آموزش و انواع اطلاعات حساس (SIT) است.

اجرای تدابیر قوی محافظت از داده: سیاستهای DLP باید با قوانین متعدد طراحی شوند تا بتوانند از تمامی قابلیتها استفاده کنند و در برابر تغییر یا حذف متادیتا مقاومت کنند. همچنین، فایلهایی که بهعنوان حساس برچسبگذاری شدهاند باید رمزنگاری شوند تا فقط کاربران مجاز بتوانند به محتوای آنها دسترسی داشته باشند.

اطمینان از پایش کامل: پایش گسترده بسیار ضروری است؛ از فعالیتهای ابری گرفته تا پردازشهای در حال اجرا در دستگاهها. فعالیتهای پایانه (endpoint) میتوانند توسط Microsoft Defender for Endpoint ثبت شده و به یک سامانه SIEM برای ایجاد هشدار یا به سامانه SOAR برای مقابله خودکار ارسال شوند. همچنین فعالیتهای کاربر از طریق مدیریت ریسک داخلی قابل نظارت است که میتواند تحقیق انجام دهد، هشدار صادر کند و از طریق محافظت تطبیقی (Adaptive Protection) عملیات کاربر را محدود کرده یا دسترسی او را قطع کند.

دیگر مطالب

در مدیریت دادهها، سیستمهای مدیریت پایگاه داده رابطهای (RDBMS) نقش مهمی در تضمین کارایی و قابلیت اطمینان ایفا میکنند. مبانی

Microsoft System Center Configuration Manager (SCCM) یک ابزار مدیریت سیستمها است. در این مقاله، با هر آنچه باید درباره آن

مایکروسافت لایسنس(شرکت رایان نت) به عنوان اولین تأمین کننده رسمی لایسنسهای اصلی محصولات مایکروسافت و تنها همکار تجاری رسمی مایکروسافت در ایران (Microsoft Partner)، با سابقه فعالیت بیش از یک دهه در واردات عمده محصولات اورجینال مایکروسافت و همکاری با بیش از 200 هولدینگ و سازمان دولتی، خصوصی و بینالمللی شاخص و مطرح در ایران و همچنین ارائه خدمات به بیش از پنج هزار مشتری حقیقی و حقوقی، با وجود تحریم های آمریکا، به واسطه شخصیت حقوقی مستقل خود در انگلستان Talee Limited، به عنوان Partner & Solution Provider رسمی مایکروسافت مشغول به فعالیت است. با توجه به حجم موجودی شرکت، تمامی محصولات به صورت فوری تحویل داده میشوند و دارای پشتیبانی، گارانتی و همچنین پشتیبانی فنی مایکروسافت هستند. علاوه بر این، لازم به ذکر است که هیچ یک از محصولات ارائه شده از نوع OEM ،Academic یا Charity نیستند و تمامی محصولات با لایسنس Retail و یا Volume License معتبر و قابل استعلام از مایکروسافت ارائه میشوند. مایکروسافت لایسنس به عنوان یک تأمین کننده رسمی، با فعالیت طولانی در ارائه محصولات اصلی مایکروسافت و تجربه ارائه خدمات به بسیاری از سازمانهای خصوصی و دولتی برجسته کشور، افتخار دارد که تمام محصولات نرمافزاری مایکروسافت را بدون واسطه و با شرایط تحویل آنی و با تضمین بهترین قیمت (بر اساس نوع لایسنس و شرایط استفاده) به صورت مستقیم عرضه نماید.

برخی از مزایای نسخههای اورجینال

افزایش کارایی و سرعت رایانه

پشتیبانی مایکروسافت

امکان دریافت به روز رسانی به صورت واقعی

امنیت بیشتر در مقابل بدافزارها و حملات

پایداری بیشتر در مقایسه با نسخه های جعلی

رعایت قوانین و مقررات

امکان استفاده همیشگی از جواز ویندوز

دریافت نرم افزارهای کاربردی از مایکروسافت که نیاز به ویندوز اصل دارند

بدون نیاز به تعویض های مکرر سیستم عامل نسبت به نمونه کپی

توانایی تشخیص و عیب یابی به وسیله بخش عیب یابی سیستم عامل