چگونه امنیت مبتنی بر مدل اعتماد صفر (Zero Trust) را به نقاط پایانی گسترش دهیم؟

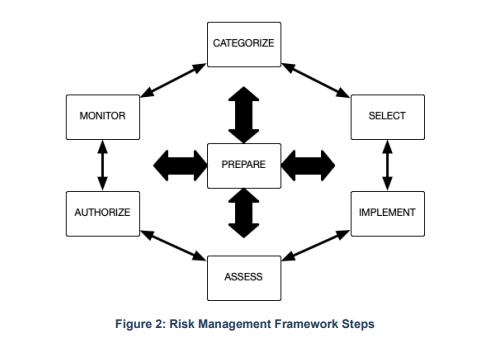

امنیت اعتماد صفر (Zero Trust) یک رویکرد برای محافظت از سیستمهای فناوری اطلاعات و داراییهای دادهای سازمان است. اصل اساسی مدل اعتماد صفر این است که هرگز نباید بهصورت پیشفرض به هیچ تعامل یا درخواستی اعتماد کرد و همیشه باید آن را راستیآزمایی کرد. به این معنا که تمام درخواستهای دسترسی به منابع فناوری اطلاعات باید مجوز دریافت کنند، احراز هویت شوند و اعتبارسنجی شوند.

یکی دیگر از اصول کلیدی در مدل اعتماد صفر این است که تهدیدها میتوانند هم از داخل شبکه و هم از خارج آن نشأت بگیرند. بنابراین، تمام درخواستها چه از داخل شبکه و چه از خارج آن باشند، باید تحت همان سطح از بررسی و تأیید قرار بگیرند. هر موجودیت (کاربر، دستگاه، برنامه و غیره) باید برای هر درخواست مشخص، بدون در نظر گرفتن محل منشأ درخواست، احراز هویت و مجوز دریافت کند.

محیطهای چندابری (Multi-cloud) و فناوری اطلاعات ترکیبی (Hybrid IT) که توسط بسیاری از سازمانها استفاده میشوند، پیچیدگی و ریسک بیشتری را برای اطلاعات حساس و ارزشمند یک شرکت به همراه دارند. گسترش مدل اعتماد صفر به نقاط پایانی (Endpoints) باعث افزایش امنیت میشود، چرا که اطمینان حاصل میشود هیچ موجودیتی بدون مجوز صریح نمیتواند به منابع فناوری اطلاعات دسترسی پیدا کند.

مدل Zero Trust با یک نرمافزار یا تکنیک خاص پیادهسازی نمیشود. اجرای این مدل در کل محیط، از جمله نقاط پایانی، نیازمند مجموعهای از فعالیتهای هماهنگ و چندلایه است.

ابزارهای مایکروسافت برای پیادهسازی Zero Trust

Microsoft Entra ID

یک راهحل یکپارچه مدیریت هویت و دسترسی است که به سازمانها کمک میکند تا هویت کاربران و دستگاهها را بهطور مستمر تایید و بررسی کنند.

2. Microsoft Defender XDR

یک پلتفرم یکپارچه برای شناسایی و پاسخ به تهدیدات است که به سازمانها کمک میکند تا تهدیدات امنیتی را شناسایی و واکنشهایی برای مقابله با آنها انجام دهند.

3. Microsoft Sentinel

یک پلتفرم یکپارچه برای مدیریت امنیت است که به سازمانها کمک میکند تا تهدیدات را شناسایی، تحلیل و پاسخ دهند.

4. Microsoft Purview

یک مجموعه ابزار برای حفاظت از دادهها است که به سازمانها کمک میکند تا دادههای حساس را شناسایی و از آنها محافظت کنند.

محافظت از نقاط پایانی چیست؟ (What is Endpoint Protection)

محافظت از نقاط پایانی یک بخش حیاتی از امنیت سایبری است که به محافظت از نقاط پایانی مانند لپتاپها، رایانههای رومیزی، دستگاههای همراه و سرورها در برابر تهدیدهای سایبری کمک میکند.

این نوع محافظت با فراهم کردن چندین لایه امنیتی برای پیشگیری، شناسایی و واکنش به حوادث امنیتی عمل میکند. این لایهها شامل مواردی همچون:

آنتیویروس

فایروال

سیستم تشخیص نفوذ (IDS)

کنترل دستگاهها

کنترل برنامهها

و سایر قابلیتهای امنیتی هستند.

این ویژگیها در کنار هم اطمینان حاصل میکنند که نقاط پایانی از خطراتی مانند بدافزارها، باجافزارها، حملات فیشینگ و سایر تهدیدهای سایبری در امان باشند.

آیا امنیت اعتماد صفر به نقاط پایانی (Endpoints) اعمال میشود؟

امنیت اعتماد صفر (Zero Trust) در دنیای امنیت سایبری به یکی از موضوعات داغ تبدیل شده است، اما آیا این مدل به نقاط پایانی هم اعمال میشود؟ پاسخ این سوال یک "بله" قاطع است.

امنیت اعتماد صفر یک مدل است که در آن بدترین وضعیت از نظر تهدیدهای امنیتی در نظر گرفته میشود؛ به این معنا که هیچ موجودیتی، چه داخل شبکه و چه خارج از آن، نباید بهطور پیشفرض قابل اعتماد باشد. این مدل نیاز به راستیآزمایی از هر فرد یا موجودیتی دارد که سعی در دسترسی به شبکه یا منابع دارد، بدون در نظر گرفتن موقعیت جغرافیایی یا دستگاه آنها.

نقاط پایانی، مانند لپتاپها، رایانههای رومیزی و دستگاههای همراه، معمولاً نقطههای ورودی برای تهدیدات سایبری به شبکه یک سازمان هستند. این موضوع آنها را به بخشی حیاتی در پیادهسازی امنیت اعتماد صفر تبدیل میکند. با اعمال اصول اعتماد صفر به نقاط پایانی، سازمانها میتوانند خود را بهتر از حملات افراد مخرب که قصد دارند دسترسی غیرمجاز پیدا کنند، محافظت کنند.

چگونه امنیت اعتماد صفر امنیت نقاط پایانی را تقویت میکند؟

امنیت اعتماد صفر و امنیت نقاط پایانی دو جزء حیاتی از یک استراتژی جامع امنیت سایبری هستند. در حالی که امنیت نقاط پایانی تمرکز خود را روی محافظت از دستگاههای فردی درون یک شبکه قرار میدهد، امنیت اعتماد صفر رویکردی جامعتر اتخاذ میکند و فرض میکند که هیچ دستگاه، کاربر یا برنامهای نباید بهطور پیشفرض قابل اعتماد باشد.

در اینجا نحوه تکمیل امنیت اعتماد صفر و امنیت نقاط پایانی برای ایجاد یک محیط شبکه امنتر آمده است:

حفاظت تقویتشده برای نقاط پایانی

راهحلهای امنیتی نقاط پایانی مانند نرمافزارهای ضدویروس، فایروالها و سیستمهای تشخیص نفوذ برای محافظت از دستگاههای فردی در برابر تهدیدات سایبری ضروری هستند. با این حال، امنیت اعتماد صفر یک قدم فراتر میرود و اطمینان میدهد که حتی اگر یک دستگاه مورد حمله قرار گیرد، دسترسی به منابع حیاتی همچنان محدود باشد. با پیادهسازی کنترلهای دسترسی دقیق و نظارت مداوم، امنیت اعتماد صفر به جلوگیری از حرکت تهدیدات درون شبکه کمک میکند.

بهبود دید و کنترل

معماری امنیت اعتماد صفر به سازمانها دید واضحی از شبکه و دستگاههای متصل به آن ارائه میدهد. با نظارت و ارزیابی مداوم رفتار کاربران و دستگاهها، امنیت اعتماد صفر میتواند هرگونه فعالیت مشکوک را شناسایی و به آن واکنش نشان دهد. این دیدگاه به سازمانها این امکان را میدهد که به سرعت حوادث امنیتی را شناسایی و رفع کنند قبل از آن که اوج بگیرند.

پیشگیری از تهدیدات داخلی

امنیت نقاط پایانی عمدتاً بر تهدیدات خارجی مانند بدافزار و حملات فیشینگ تمرکز دارد. از سوی دیگر، امنیت اعتماد صفر تهدیدات داخلی را نیز در نظر میگیرد – چه عمدی و چه تصادفی. با پیادهسازی سیاستهای حداقل دسترسی و احراز هویت چندعاملی، امنیت اعتماد صفر پتانسیل خسارتهای ناشی از تهدیدات داخلی را حتی در نقاط پایانی مورد اعتماد محدود میکند.

انطباق با تغییرات در تهدیدات سایبری

منظره امنیت سایبری به طور مداوم در حال تغییر است و تهدیدات جدید هر روز ظاهر میشوند. معماری امنیت اعتماد صفر به گونهای طراحی شده است که قابل انطباق و مقیاسپذیر باشد، به طوری که سازمانها بتوانند به سرعت به چالشها و آسیبپذیریهای جدید واکنش نشان دهند. با ادغام اصول امنیت اعتماد صفر با راهحلهای امنیتی نقاط پایانی، سازمانها میتوانند پیشرو باقی بمانند و شبکههای خود را از تهدیدات نوظهور محافظت کنند.

مراحل و استراتژیهای لازم برای گسترش امنیت اعتماد صفر به نقاط پایانی

فهرستبرداری و نظارت بر نقاط پایانی

تمام نقاط پایانی که قادر به دسترسی به محیط فناوری اطلاعات هستند باید فهرست شوند تا بتوان آنها را به طور مؤثر مدیریت کرد. این شامل دستگاههای موبایل، لپتاپها و سایر دستگاههای متصل میشود. فهرست باید بهروز نگه داشته شود تا بهطور دقیق نقاط پایانی که میتوانند درخواستها را ارسال کنند، نشان دهد.

نقاط پایانی باید تحت نظارت قرار گیرند تا رفتار مشکوک یا تهدیدات احتمالی شناسایی شوند. این ممکن است شامل نصب ابزارهای نرمافزاری یا گنجاندن دستگاهها در راهحلهای نظارتی باشد. نقاط پایانی جدید باید قبل از اجازه دادن به دسترسی به محیط، به فرآیندهای نظارتی اضافه شوند.

انجام ممیزی و ارزیابی ریسک نقاط پایانی

نقاط پایانی باید به طور منظم ممیزی شوند تا اطمینان حاصل شود که تدابیر امنیتی مناسب در آنها برقرار است. ممیزیها باید همراه با ارزیابی ریسکها انجام شوند تا مشخص شود آیا تاکتیکهای کاهش ریسک جدیدی باید برای مقابله با تهدیدات به کار گرفته شوند یا خیر. نقاط پایانی که استانداردهای امنیتی حداقل را رعایت نمیکنند نباید مجاز به دسترسی به محیط فناوری اطلاعات باشند.

پیادهسازی تدابیر احراز هویت قوی

احراز هویت قوی برای امنیت اعتماد صفر ضروری است. تمام موجودیتها، از جمله کاربران، دستگاهها و برنامهها، باید پیش از اینکه به آنها اجازه دسترسی به منابع فناوری اطلاعات داده شود، احراز هویت شوند. درخواستهایی که از نقاط پایانی نشأت میگیرند معمولاً نیاز به چندین نوع احراز هویت دارند تا اطمینان حاصل شود که دستگاه و کاربر یا برنامه در حال ارسال یک درخواست مشروع هستند.

احراز هویت چندعاملی باید به طور جدی در هنگام احراز هویت نقاط پایانی در نظر گرفته شود. واقعیت این است که این موجودیتها خارج از شبکه شرکتی قرار دارند که احتمال آسیبپذیری آنها توسط مهاجمین را افزایش میدهد. درخواست احراز هویت بهعلاوه گذرواژه به حفظ امنیت محیط کمک میکند.

امنیت نقاط پایانی

نقاط پایانی باید برای محافظت از آنها در برابر دستکاری یا سوء استفاده توسط مهاجمین ایمن شوند. امنیت نقاط پایانی میتواند اشکال مختلفی داشته باشد، از جمله:

اجرای آنتیویروس، فایروال و سایر تدابیر حفاظتی مخصوص یک نقطه پایانی خاص

انجام بررسیهای سلامت برای اطمینان از عدم آسیبدیدگی دستگاهها و همراستایی آنها با استانداردهای امنیتی شرکت

استقرار ابزارهای تشخیص و پاسخ نقاط پایانی (EDR) برای نظارت، شناسایی و واکنش به تهدیدات به صورت آنی

بهروزرسانی منظم نقاط پایانی با آپدیتهای ارائهشده توسط فروشنده برای رفع آسیبپذیریهای شناساییشده

تقسیمبندی شبکه

تقسیمبندی شبکه به بخشهای خاص، توانایی تهدیدات را برای تأثیرگذاری بر بخشهای وسیعتری از محیط فناوری اطلاعات محدود میکند. نقاط پایانی باید تنها به بخشهایی از شبکه دسترسی داشته باشند که بر اساس عملکرد آنها در زیرساخت تعیین شده است. کنترلهای دسترسی به شبکه میتوانند برای محدود کردن دسترسی نقاط پایانی به شبکه استفاده شوند.

رمزگذاری دادهها

منابع داده حساس و ارزشمند باید همیشه هم در حالت استراحت و هم در هنگام انتقال رمزگذاری شوند. این اقدام از دسترسی غیرمجاز به اطلاعات جلوگیری میکند. در حالی که هدف از امنیت اعتماد صفر حذف دسترسی غیرمجاز است، رمزگذاری دادهها به عنوان یک بیمه در برابر نقضهای امنیتی عمل میکند.

آموزش آگاهی کاربران

کاربران باید آموزش ببینند تا سیاستهای دسترسی به دادههای سازمان را درک کنند. برخی از کاربران ممکن است نیاز مداوم به احراز هویت خود را آزاردهنده بیابند، بهویژه اگر این امر با روشهای دسترسی پیشین و کمتر امن مغایرت داشته باشد. درک دلیل ضرورت این سیاست جدید در حفاظت از محیط فناوری اطلاعات باعث میشود که کارکنان رضایت بیشتری داشته باشند و تخلفات تصادفی از سیاستهای مدیریت داده کاهش یابد.

اجرای سیاستهای کنترل دسترسی

یکی از استراتژیهای تأثیرگذار که یک سازمان میتواند هنگام پیادهسازی معماری اعتماد صفر اتخاذ کند، اجرای سیاستهای کنترل دسترسی قوی است. در اینجا پلتفرم پیشگیری از از دست رفتن دادهها (DLP) مانند پلتفرم Reveal از Next به کمک میآید و از رویکرد اعتماد صفر پشتیبانی میکند. DLP در واقع تجلیای از اعتماد صفر است که روی منابع دادههای یک شرکت متمرکز است.

ابزارهای DLP سیاست مدیریت دادههای یک شرکت را اعمال میکنند. این سیاست باید اصل کمترین امتیاز را منعکس کند و تنها دسترسی به دادهها را که مرتبط با وظایف شغلی یک موجودیت است، فراهم کند.

نرمافزار تمامی نقضهایی را که نشاندهنده درخواستهای داده غیرمجاز هستند محدود میکند. همچنین، Reveal در هنگام وقوع نقضها آموزشهای کاربری ارائه میدهد تا آگاهی امنیتی را در سراسر سازمان توسعه دهد.

Reveal با استفاده از یادگیری ماشین در نقطه پایانی، با عوامل هوشمند که دادهها را در نقطه خطر شناسایی و دستهبندی میکنند، این کار را انجام میدهد. این پلتفرم ابری با استفاده از الگوریتمهای تحلیل رفتاری مختلف، رفتار معمولی و غیرمعمولی را تعریف کرده و حفاظت از دادهها را بدون نیاز به موتور تحلیل جداگانه فراهم میآورد.

چرا Zero Trust برای مایکروسافت مهم است؟

محیطهای ابری و چند ابری: امروزه بسیاری از سازمانها از محیطهای چند ابری استفاده میکنند. مایکروسافت با Azure و دیگر ابزارهای ابری خود، امنیت Zero Trust را بهطور یکپارچه در این محیطها فراهم میآورد.

دستگاههای متعدد و کار از راه دور: با افزایش کار از راه دور و استفاده از دستگاههای مختلف (لپتاپها، موبایلها و دستگاههای شخصی)، بهویژه در شرایط فعلی که شیوع بیماریهای همهگیر موجب دورکاری گسترده شده، امنیت دسترسی به منابع و دادهها با استفاده از مدل Zero Trust اهمیت بیشتری پیدا کرده است.

Microsoft Defender: این ابزار مجموعهای از سرویسها را برای محافظت از سازمانها در برابر تهدیدات داخلی و خارجی فراهم میکند. این ابزار میتواند سیاستهای Zero Trust را در سطوح مختلف پیادهسازی کند، از جمله امنیت نقطه پایانی، احراز هویت چندعاملی، و تحلیل رفتار.

مدیریت هویت و دسترسی (Identity and Access Management): با استفاده از Azure Active Directory (AAD)، مایکروسافت امکان اعمال مدل Zero Trust را برای مدیریت هویت و دسترسی فراهم کرده است. این ابزار به سازمانها اجازه میدهد تا تمام درخواستها را اعتبارسنجی کنند و به آنها دسترسی محدود و مبتنی بر نقشهای مختلف بدهند.

سیاستهای دسترسی به دادهها و حفاظت از اطلاعات: Microsoft Information Protection و Data Loss Prevention (DLP) در راستای پیادهسازی Zero Trust کمک میکنند تا دادهها و اطلاعات حساس در برابر دسترسیهای غیرمجاز محافظت شوند.

بهطور کلی، Zero Trust یک فلسفه امنیتی است که توسط مایکروسافت در تمامی ابزارها و خدماتش بهطور یکپارچه پیادهسازی میشود تا از امنیت اطلاعات و منابع در برابر تهدیدات جدید و پیچیده محافظت کند.

روندهای جدید در پیادهسازی Zero Trust در مایکروسافت

استفاده از هوش مصنوعی مولد: مایکروسافت در حال استفاده از هوش مصنوعی مولد برای تقویت امنیت است تا به تحلیل تهدیدات و پاسخ به آنها سرعت بخشد.

ادغام با مدل بلوغ Zero Trust CISA: مایکروسافت دستورالعملهای جدیدی برای پیادهسازی مدل بلوغ Zero Trust CISA ارائه داده است تا سازمانها بتوانند بهطور مؤثرتری این مدل را پیادهسازی کنند.

توسعه Microsoft Entra Suite: مایکروسافت نسخه جدیدی از Microsoft Entra Suite را معرفی کرده است که شامل ابزارهای پیشرفتهتری برای پیادهسازی Zero Trust است.

سوالات متداول

چرا مهم است که اعتماد صفر را به نقاط پایانی سازمان گسترش دهیم؟

گسترش اعتماد صفر به نقاط پایانی سازمان به ویژه به دلیل پشتیبانی از محیطهای ابری و نیروی کار از راه دور اهمیت دارد. ابری بودن این امکان را میدهد که هر کسی با اتصال به اینترنت تلاش کند به منابع حساس دسترسی پیدا کند. محافظت از مرز شبکه دیگر کافی نیست.

کارکنان از راه دور به طور تعریفشده نیاز به استفاده از نقاط پایانی برای دسترسی به شبکه شرکتی دارند. اعتماد صفر منابع فناوری اطلاعات را از سوءاستفاده توسط نقاط پایانی آسیبدیده محافظت میکند.

آیا کاربران تحت تأثیر معماری اعتماد صفر قرار میگیرند؟

بله، کاربران تحت تأثیر معماری اعتماد صفر قرار میگیرند. تجربه کاربری ممکن است به دلیل درخواستهای متعدد احراز هویت که برای پشتیبانی از رویکرد امنیتی اعتماد صفر لازم است، کمتر رضایتبخش باشد.

آموزش میتواند با ارائه درک از مزایای اعتماد صفر در مقابل کار اضافی که برای انجام وظایف خود انجام میدهند، به حل این مسئله کمک کند.

چگونه یک سیاست مدیریت دادهها از اعتماد صفر پشتیبانی میکند؟

سیاست مدیریت دادهها با تعریف منابع اطلاعاتی که میتوانند توسط گروهها یا افراد خاص در سازمان دسترسی یابند، از اعتماد صفر پشتیبانی میکند. وقتی که یک ابزار DLP در پاسخ به درخواست دسترسی، سیاست مدیریت دادهها را بررسی میکند، ویژگیهای رویکرد اعتماد صفر را نشان میدهد. حتی زمانی که یک کاربر به منابع داده دسترسی پیدا میکند، درخواستهای بعدی دوباره ارزیابی میشوند که ذهنیت اعتماد صفر را ترویج میکند.

Zero Trust (اعتماد صفر) یک مدل امنیتی است که اساساً بر این اصل استوار است که هیچچیزی بهطور خودکار قابلاعتماد نیست. این یعنی حتی اگر یک کاربر یا دستگاه در داخل شبکه سازمان باشد، باز هم باید تمام درخواستهای دسترسی و فعالیتهایش مورد بررسی و تأیید قرار گیرد. برخلاف مدلهای سنتی که در آنها فرض بر این بود که همه چیز در داخل شبکه قابلاعتماد است، Zero Trust میگوید حتی داخل شبکه هم باید هر تعامل بهطور مستقل بررسی شود تا از خطرات و تهدیدات جلوگیری شود.

این مدل برای دنیای امروز که تهدیدات سایبری به سرعت در حال تحول هستند و بسیاری از کارمندان بهصورت دورکار کار میکنند و از محیطهای ابری استفاده میکنند، طراحی شده است. بهطور خلاصه، Zero Trust تمام دسترسیها را تحت بررسی دقیق قرار میدهد تا مطمئن شود هیچکس بدون مجوز و تأیید نمیتواند به منابع مهم دسترسی پیدا کند.

در ارتباط با مایکروسافت، این شرکت در سالهای اخیر توجه زیادی به پیادهسازی Zero Trust در محصولات و سرویسهای خود مانند Microsoft 365, Azure, Windows و ابزارهای امنیتی مانند Microsoft Defender داشته است. این رویکرد در واقع کمک میکند تا مایکروسافت محصولات و خدمات خود را به گونهای امن و مقاوم در برابر تهدیدات جدید طراحی کند.

به این ترتیب، Zero Trust میتواند امنیت محیطهای پیچیدهای مثل شبکههای ابری و هیبریدی را تأمین کند و از این منظر، ارتباطی مستقیم با محصولات مایکروسافت دارد.

دیگر مطالب

مایکروسافت Purview یک راهکار جامع است که به سازمانها کمک میکند دادههای خود را در محیطهای مختلف – از جمله

در مدیریت دادهها، سیستمهای مدیریت پایگاه داده رابطهای (RDBMS) نقش مهمی در تضمین کارایی و قابلیت اطمینان ایفا میکنند. مبانی

مایکروسافت لایسنس(شرکت رایان نت) به عنوان اولین تأمین کننده رسمی لایسنسهای اصلی محصولات مایکروسافت و تنها همکار تجاری رسمی مایکروسافت در ایران (Microsoft Partner)، با سابقه فعالیت بیش از یک دهه در واردات عمده محصولات اورجینال مایکروسافت و همکاری با بیش از 200 هولدینگ و سازمان دولتی، خصوصی و بینالمللی شاخص و مطرح در ایران و همچنین ارائه خدمات به بیش از پنج هزار مشتری حقیقی و حقوقی، با وجود تحریم های آمریکا، به واسطه شخصیت حقوقی مستقل خود در انگلستان Talee Limited، به عنوان Partner & Solution Provider رسمی مایکروسافت مشغول به فعالیت است. با توجه به حجم موجودی شرکت، تمامی محصولات به صورت فوری تحویل داده میشوند و دارای پشتیبانی، گارانتی و همچنین پشتیبانی فنی مایکروسافت هستند. علاوه بر این، لازم به ذکر است که هیچ یک از محصولات ارائه شده از نوع OEM ،Academic یا Charity نیستند و تمامی محصولات با لایسنس Retail و یا Volume License معتبر و قابل استعلام از مایکروسافت ارائه میشوند. مایکروسافت لایسنس به عنوان یک تأمین کننده رسمی، با فعالیت طولانی در ارائه محصولات اصلی مایکروسافت و تجربه ارائه خدمات به بسیاری از سازمانهای خصوصی و دولتی برجسته کشور، افتخار دارد که تمام محصولات نرمافزاری مایکروسافت را بدون واسطه و با شرایط تحویل آنی و با تضمین بهترین قیمت (بر اساس نوع لایسنس و شرایط استفاده) به صورت مستقیم عرضه نماید.

برخی از مزایای نسخههای اورجینال

افزایش کارایی و سرعت رایانه

پشتیبانی مایکروسافت

امکان دریافت به روز رسانی به صورت واقعی

امنیت بیشتر در مقابل بدافزارها و حملات

پایداری بیشتر در مقایسه با نسخه های جعلی

رعایت قوانین و مقررات

امکان استفاده همیشگی از جواز ویندوز

دریافت نرم افزارهای کاربردی از مایکروسافت که نیاز به ویندوز اصل دارند

بدون نیاز به تعویض های مکرر سیستم عامل نسبت به نمونه کپی

توانایی تشخیص و عیب یابی به وسیله بخش عیب یابی سیستم عامل

مشتریان ما